MDaemonに搭載されているウェブサーバーはSecure Sockets Layer (SSL)プロトコルに対応しています。SSLとは、サーバー/クライアント間のウェブコミュニケーションを安全に行うための標準規格であり、サーバー認証、データ暗号化、TCP/IP接続用に追加のクライアント認証などの機能を提供しています。ほとんどのブラウザでは(HTTP over SSLのような)HTTPSに対応しているため、サーバー側に正しい証明書をインストールするだけで、クライアントはSSL機能を利用できるようになります。

Remote Administration でSSLを使用するには、設定 » Web & IMサービス » Remote Administrationの中のSSL & HTTPS画面へアクセスして下さい。利便性向上のため、この設定項目は、セキュリティ » セキュリティ設定 » SSL & TLS » Remote Administration からも使用できます。

SSLプロトコルと証明書についての詳細は、次のページを参照して下さい: SSL & 証明書

|

この画面の設定は、Remote AdministrationがMDaemonの内蔵ウェブサーバーを使用している場合のみ適用されます。Remote AdministrationがIISなどの他のウェブサーバーを使用していた場合このオプションは使用できません。SSL/HTTPSは他のウェブサーバーで提供されているツールを使って設定を行う必要があります。 |

次の接続タイプを許可

HTTPのみ

Remote Administrationへの接続にHTTPSの利用を許可しない場合はこのオプションを選択します。HTTP接続のみが使用できるようになります。

HTTPとHTTPS

Remote AdministrationでSSL対応は有効にするものの、ユーザーにHTTPSの利用を強制しない場合には、このオプションを選択します。Remote Administrationは指定されたHTTPSポートでのみ接続を受け付けますが、Web Serverで指定したRemote Administration用TCPポートへのhttp接続に対しても応答を行います。

HTTPSのみ

Remote AdministrationでHTTPS接続だけに応答するにはこのオプションを選択します。このオプションが有効の場合、Remote AdministrationはHTTPS接続のみ応答し、HTTPリクエストに対しては応答しません。

HTTPをHTTPSへリダイレクトする

全てのHTTP接続をHTTPSポートへリダイレクトするには、このオプションを使用します。

HTTPSポート

SSL通信でRemote Administrationが使用するTCPポートを指定します。デフォルトのSSLポートは444番です。デフォルトのSSLポートを使う場合は、Remote AdministrationのURLに、ポート番号を含む必要はありません。(例えば、"https://example.com" は "https://example.com:444"と同じURLを示します)

|

このポートはWeb Server で指定したRemote Administrationポートとは異なります。Remote AdministrationでHTTP接続を許可するのであれば、Remote Administrationでは正しく接続できるよう異なるポートを使用する必要があります。HTTPS接続はHTTPSポートを使用する必要があります。 |

HTTPS/SSL用証明書の選択

ここにはお使いのSSL証明書が表示されます。Webmailで使用する証明書をクリックして選択します。デフォルトとして使用したい証明書の隣にある星印をクリックします。 MDaemonはTLSプロトコルの拡張であるServer Name Indication (SNI)に対応しており、サーバーのホスト名毎に、異なる証明書を使用する事ができます。MDaemonはアクティブな証明書を確認し、Subject Althernative Namesフィールドから、要求されたホスト名を選択します。(証明書の生成時、別名を指定する事もできます。)クライアントがホスト名を要求していなかった場合や、対象の証明書が存在していなかった場合、デフォルトの証明書が使用されます。Windowsの証明書ダイアログを起動し、証明書のレビューを行うには、対象の証明書をダブルクリックしてください。(これはブラウザベースのリモート管理画面ではなく、アプリケーション画面からのみ利用できます。)

削除

一覧から証明書を選択し削除をクリックします。確認画面で証明書を削除するかどうかを質問されます。

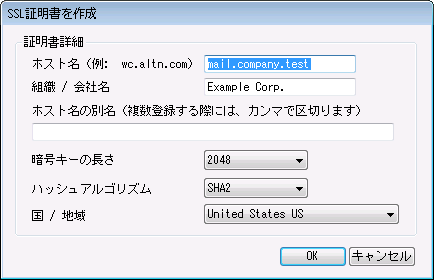

証明書の作成

このボタンをクリックしSSL証明書の作成ダイアログが起動します。

証明書詳細

ホスト名

証明書作成時、ユーザーが接続する際のホスト名を入力します。 (例: wc.example.com)。

組織/会社名

証明書を所有する組織名や会社名を入力します。

ホスト名の別名 (カンマで複数設定)

ユーザーが接続する際などに使用するWebmailの別ホスト名がある場合は、カンマで区切ったドメイン名をここへ入力します。ワイルドカードにも対応しており、例えば"*.example.com"は(例えば "wc.example.com", " mail.example.com"といった)example.comのサブドメインに対しても適用できます。

|

MDaemonはTLSプロトコルの拡張であるServer Name Indication (SNI)に対応しており、サーバーのホスト名毎に、異なる証明書を使用する事ができます。MDaemonはアクティブな証明書を確認し、Subject Althernative Namesフィールドから、要求されたホスト名を選択します。クライアントがホスト名を要求していなかった場合や、対象の証明書が存在していなかった場合、デフォルトの証明書が使用されます。 |

暗号キーの長さ

この証明書で使用する暗号化キーのビットの長さを選択します。長い暗号化キーを使うとより安全な通信が行えますが、全てのアプリケーションで512を超える長さのキーに対応しているわけではありあせん。

国

サーバーが設置している国や地域を選択します。

ハッシュアルゴリズム

使用するハッシュアルゴリズムをSHA1かSHA2から選択します。デフォルトはSHA2です。

webサーバーの再起動

ボタンをクリックしウェブサーバーを再起動します。新しい証明書を使用するにはウェブサーバーの再起動が必要です。

証明書の管理にLet's Encryptを使用する

Let's Encryptとは、セキュアなウェブサイト向けに、従来手動で行っていた証明書の生成、検証、署名、インストール、更新といった複雑な処理を自動化し、無償の証明書を発行している認証局 (CA) です。

Let's Encryptの自動処理で証明書を管理するのに、Let's Encrypt 画面にてMDaemon\LetsEncryptフォルダに格納されたPowerShellスクリプトを簡単に実行するためのオプションを用意しています。スクリプトを実行するとLet's Encrypt用に、Webmail HTTPフォルダへhttp-01チャレンジに必要なファイルの配置を含む、全ての設定が行われます。ここでは、証明書用のドメインとしてデフォルトドメインのSMTPホスト名が関連するホスト名と併せて使用され、証明書の取得と受信、Windowsへのインポート、MDaemon, Webmail, Remote Administrationでこれらの証明書を使用するためのMDaemon設定が行われます。更に、スクリプトはMDaemon\Logs\フォルダへLetsEncrypt.logというログも生成します。このログはスクリプト実行の度に削除され再生成され、スクリプトの開始時間が記録されます。通知用の管理者アドレスへは、エラー発生時にはメールでの通知も行われます。詳細についてはLet's Encryptを参照してください。

SSLと証明書についての詳細はこちらを参照して下さい:

Remote Administrationについての詳細はこちらを参照して下さい:

Remote Administration » Webサーバ