|

OpenID Connect (OIDC) |

Scrollen Zurück Oberste Ebene Weiter Mehr |

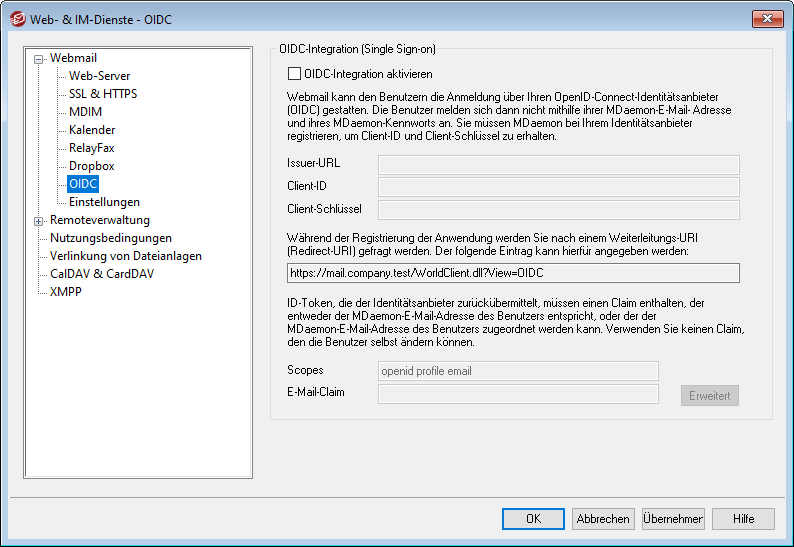

OIDC-Integration (Single Sign-on)

MDaemon Webmail unterstützt den Single Sign-on über OpenID Connect (OIDC). Bei Nutzung dieses Verfahrens melden sich die Benutzer nicht mithilfe ihrer MDaemon-E-Mail-Adresse und Ihres MDaemon-Kennworts sondern über einen OIDC-Identitätsanbieter (etwa Google oder Microsoft Azure/Entra ID) bei Webmail an. Sie müssen dazu die Schaltfläche Anmelden über SSO anklicken. Webmail meldet die Benutzer dann an dem MDaemon-Benutzerkonto an, das mit ihrem Konto bei dem Identitätsanbieter verknüpft ist.

Um dieses Leistungsmerkmal einzurichten, erstellen Sie zunächst über die Managementschnittstelle Ihres Identitätsanbieters eine App. Sie müssen dabei den Weiterleitungs-URI (Redirect-URI) Ihrer Webmail-Installation angeben. Anschließend konfigurieren Sie das Webmail-Leistungsmerkmale OIDC mithilfe der nachfolgend beschriebenen Optionen.

OIDC-Integration aktivieren

Wenn diese Option aktiv ist, erscheint auf der Webmail-Anmeldeseite die Schaltfläche Anmelden über SSO. Die Benutzer können zur Anmeldung an Webmail auf diese Schaltfläche klicken und sich dann mithilfe ihres Identitätsanbieters anmelden, ohne die MDaemon-E-Mail-Adresse und das MDaemon-Kennwort anzugeben.

Issuer-URL

In dieses Textfeld tragen Sie den Basis-URL ein, den Sie von Ihrem OIDC-Identitätsanbieter erhalten. MDaemon verwendet diesen URL, um die Konfiguration des Identitätsanbieters und weitere Daten abzurufen, insbesondere die Benutzerinformationen und öffentliche Schlüssel. Geben Sie hier den Teil "/.well-known/openid-configuration" nicht mit an, der üblicherweise an den Aussteller-URL angehängt wird. Je nach dem verwendeten Identitätsanbieter sieht der URL etwa folgendermaßen aus: https://login.microsoftonline.com/<Tenant-ID>/v2.0, https://accounts.google.com oder https://<Ihre-Domäne>.okta.com .

Client-ID

In dieses Textfeld tragen Sie die eindeutige Client-ID ein, die Sie während der Registrierung Ihrer App von Ihrem Identitätsanbieter erhalten haben.

Client-Schlüssel

In dieses Textfeld tragen Sie den Client-Schlüssel ein, den der Identitätsanbieter während der Registrierung erstellt hat. Er wird auch als "Client Secret" bezeichnet. Er wird zusammen mit der Client-ID verwendet, um MDaemon beim Austausch von Autorisierungskodes für Zugriffstoken mit dem Identitätsanbieter als vertrauenswürdigen Client zu identifizieren. Bei manchen Identitätsanbietern haben die Client-Schlüssel nur eine zeitlich begrenzte Gültigkeit. Sie müssen in diesem Fall den Schlüssel rechtzeitig austauschen.

Bei der Registrierung Ihrer OIDC-App bei Ihrem Identitätsanbieter müssen Sie einen Weiterleitungs- oder Redirect-URI angeben. Dieser Redirect-URI wird auch als Umleitungs-URI bezeichnet. Der Redirect-URI, der hier angezeigt wird, wird aus dem SMTP-Hostnamen der Standard-Domäne erstellt. Ein Beispiel hierzu: https://mail.example.com/WorldClient.dll?View=OIDC

Scopes

Der Eintrag im Feld Scopes bestimmt, welche Datensätze der Identitätsanbieter übermittelt. Die Voreinstellung entspricht hier dem Standard für OIDC: openid ermöglicht den OIDC-Datenaustausch und ist erforderlich. profile übermittelt grundlegende Benutzerinformationen (z.B. preferred_username für den bevorzugten Namen des Benutzers). email übermittelt die E-Mail-Adresse des Benutzers. Sie können Scopes hinzufügen und bearbeiten, je nach Ihrer individuellen Konfiguration und den Anforderungen des Identitätsanbieters.

E-Mail-Claim

In dieses Feld tragen Sie den Namen des Claims (also des Paars aus Schlüssel und Inhalt) ein, der die Daten enthält, die Sie zur Identifizierung des sich anmeldenden MDaemon-Benutzers benötigen. In den meisten Fällen wird hier eingetragen email, preferred_username, sub oder oid (Azure/Entra ID). Die einfachste Möglichkeit ist, einen Claim anzugeben, von dem Sie wissen, dass er die MDaemon-E-Mail-Adresse des Benutzers enthält. Ein solcher Claim ist beispielsweise email. Sie können aber auch, sofern möglich, einen benutzerdefinierten Claim verwenden. Fall Sie hier "sub" oder "oid" eintragen, dann enthalten diese Claims keine E-Mail-Adressen. Sie enthalten stattdessen eindeutige Kodes oder Identifizierungsdaten für die sich anmeldenden Benutzer, und Sie müssen dann mithilfe der Optionen im Abschnitt OIDC-E-Mail-Claims die Daten aus sub oder oid mit den richtigen MDaemon-Benutzern verknüpfen.

|

Wenn Sie den E-Mail-Claim festlegen, dann dürfen Sie keinen Claim verwenden, dessen zugrundeliegende Daten die Benutzer selbst ändern können. Ein Beispiel hierzu: In der Konfiguration Ihres Identitätsanbieters sei ein Datenfeld "sekundäre_email" enthalten, dessen zugrundeliegende Daten die Benutzer selbst ändern können, weil sie eigene sekundäre E-Mail-Adressen konfigurieren und ändern dürfen. Falls Sie diesen Schlüssel als E-Mail-Claim verwenden, dann kann ein beliebiger Benutzer Zugriff auf das Konto eines beliebigen anderen Benutzers auf Ihrem Server erhalten, indem er dessen E-Mail-Adresse als seine eigene sekundäre E-Mail-Adresse einträgt. Sie müssen daher stets sicherstellen, dass Sie einen Claim verwenden, dessen zugrundeliegende Daten nur ein Administrator ändern kann. |

Die Optionen in diesem Abschnitt dienen der Zuordnung benutzerdefinierter Werte aus den Claims des Identitätsanbieters zu bestimmten E-Mail-Adressen in MDaemon. Dies ist hilfreich, wenn manche der oder alle E-Mail-Adressen aus dem Claim email des Identitätsanbieters nicht mit den E-Mail-Adressen Ihrer MDaemon-Benutzer übereinstimmen. In diesem Fall können Sie die Optionen für die Zuordnung anderer, außerhalb MDaemon liegender E-Mail-Adressen zu den E-Mail-Adressen der einzelnen Benutzer verwenden. Dies trifft beispielsweise auch zu, wenn Sie preferred_username als Ihren E-Mail-Claim verwenden, aber der zugehörige Benutzername nicht immer mit der E-Mail-Adresse in MDaemon übereinstimmt. Sie müssen dieses Leistungsmerkmale auch nutzen, falls Sie den Claim sub (oder oid in Azure/Entra ID) als Claim im Textfeld E-Mail-Claim eintragen, da Sie dann die eindeutigen Identifizierungsdaten aller Benutzer deren E-Mail-Konten in MDaemon zuordnen müssen.

Um die Daten aus einem Claim einem bestimmten Benutzer zuzuordnen, gehen Sie folgendermaßen vor:

1.Rufen Sie in der Verwaltungsoberfläche oder in einem Verwaltungsprogramm des Identitätsanbieters den betreffenden Benutzer auf.

2.Suchen Sie den Inhalt des Datenfeldes auf, das Sie oben als E-Mail-Claim angegeben haben.

3.Kopieren Sie den Inhalt dieses Claims in die Zwischenablage, und fügen Sie ihn in das Feld Claim-Wert ein.

4.Geben Sie die E-Mail-Adresse des zugehörigen MDaemon-Benutzers in MDaemon ein.

5.Klicken Sie auf Hinzufügen.

6.Klicken Sie auf Speichern.

Um einen Eintrag zu bearbeiten, gehen Sie folgendermaßen vor:

1.Klicken Sie den Eintrag an, den Sie bearbeiten wollen.

2.Klicken Sie auf Bearbeiten.

3.Nehmen Sie die gewünschten Änderungen vor.

4.Klicken Sie auf Aktualisieren.

5.Klicken Sie auf Speichern.

Um einen Eintrag zu löschen, gehen Sie folgendermaßen vor:

1.Klicken Sie auf den Eintrag, den Sie löschen wollen.

2.Klicken Sie auf Löschen.

3.Klicken Sie auf Speichern.